b) 确保改进活动进行优先排序、策划好实施;

c) 必要时,对信息安全/信息技术服务管理体系进行变更;

d) 针对设定的指标,测量实施的改进,指标未达到的场合,采取必要的措施;

e) 汇报实施的改进。

注:改进包括被动和主动的措施,例如纠正、纠正措施、预防措施、增强、创新和重组。

附录一:公司简介

上海辉电电力设备工程有限公司成立于2004年12月15日,主要从事为国家电网、南方电网下属各省电力公司提供通信、视频和自动化仪器仪表等设备的销售、安装、维护服务等业务。公司作为世界著名通信设备生产厂商华为、诺基亚贝尔、烽火、华三等公司产品的核心代理商,不断将业务拓展到全国电力市场。公司主要销售产品包括交换机、光传输设备、宽带接入设备、数据网络设备、软交换及IMS系统、综合复用设备等大型专业通信系统,在国内的电力通信行业有着骄人的销售业绩。公司紧跟电力行业通信信息化发展的步伐,立足传统通信业务,重点布局电力无线专网,智能电网等新兴领域,逐步开始自主研发无线专网CPE等新一代无线通信产品。公司凭借良好的信誉和售后服务赢得了客户广泛的支持和信任。

公司一贯坚持“以人为本,以科技为本,以质量为本,以服务为本”的经营理念,不断业务创新,提高企业的整体素质和综合实力,力争成为电力通信行业最优秀的设备供应商和服务提供商。产品和服务的质量是公司的生命线,为了不断完善管理工作,确保产品和服务的质量,与配套厂家建立良好的合作关系,更好地满足顾客,我公司在原质量管理工作基础上建立了符合国际标准的管理体系,确定了"一流产品、一流质量、一流服务、一流信誉”的四个一质量方针。

上海辉电电力设备工程有限公司全体员工秉承“和谐、进取、务实、创新”的企业精神,以实现客户全面满意为宗旨,做用户最满意的产品,给用户最好的服务,愿各界朋友与我们共同携手,走向未来!

公司地址:上海市长宁区仙霞路137号盛高国际大厦2201-2203室

联系方式:

邮编:200120

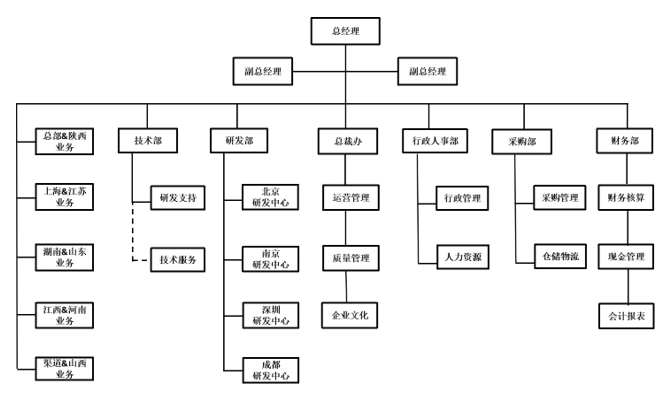

附录二:公司组织结构图

附录三-职能分配表

ISO 27001/ ISO 20000条文要求 | 管 理 层 | 管理者代表 | 总裁办 | 行政人事部 | 技术部 | 销售部 | 财务部 |

4 | 组织环境 |

|

|

|

|

|

|

|

4.1 | 理解组织及其环境 | ▲ | △ |

| △ | △ | △ | △ |

4.2 | 理解相关方的需求和期望 | ▲ | △ |

| △ | △ | △ | △ |

4.3 | 确定信息安全/信息技术服务管理体系范围 | ▲ | △ |

| △ | △ | △ | △ |

4.4 | 信息安全/信息技术服务管理体系 | △ | △ |

| △ | △ | △ | △ |

5 | 领导力 |

|

|

|

|

|

| △ |

5.1 | 领导力和承诺 | ▲ | △ |

| △ | △ | △ | △ |

5.2 | 方针 | ▲ | △ |

| △ | △ | △ | △ |

5.3 | 组织的角色、职责和权限 | ▲ | ▲ |

| △ | △ | △ | △ |

6 | 策划 |

|

|

|

|

|

| △ |

6.1 | 应对风险和机会的措施 | △ | ▲ | ▲ | △ | △ | △ | △ |

6.2 | 信息安全/信息技术服务目标和规划实现 | ▲ | ▲ |

| △ | △ | △ | △ |

6.3 | 策划服务管理体系 | ▲ | △ |

| ▲ | △ | △ | △ |

7 | 支持 |

|

|

|

|

|

|

|

7.1 | 资源 | ▲ | △ |

| △ | △ | △ | △ |

7.2 | 能力 | △ | △ | ▲ | △ | △ | △ | △ |

7.3 | 意识 | △ | △ | ▲ | △ | △ | △ | △ |

7.4 | 沟通 | ▲ | △ | ▲ | △ | △ | △ | △ |

7.5 | 文档化的信息 | △ | △ | △ | ▲ | △ | △ | △ |

7.6 | 知识 | △ | △ | △ | ▲ | △ | △ | △ |

8 | 运行 |

|

|

|

|

|

|

|

8.1 | 运行策划及控制 | ▲ | ▲ | ▲ | ▲ | ▲ | ▲ | ▲ |

8.2 ISMS | 信息安全风险评估 | △ | △ | ▲ | △ | △ | △ | △ |

8.2 ITSMS | 服务组合 | △ | △ | △ | △ | ▲ | △ | △ |

8.3 ISMS | 信息安全风险处置 | △ | △ | ▲ | △ | △ | △ | △ |

8.3 ITSMS | 关系与协议 |

|

|

|

|

|

|

|

8.3.1 | 总则 | △ | △ | △ | ▲ | △ | △ | △ |

8.3.2 | 业务关系 | △ | △ | △ | △ | △ | ▲ | △ |

8.3.3 | 服务级别管理 | △ | △ | △ | △ | ▲ | △ | △ |

8.3.4 | 供应商关系 | △ | △ | △ | ▲ | △ | △ | △ |

8.4ITSMS | 供应与需求 | △ | △ | △ |

| △ | △ | △ |

8.4.1 ITSMS | 服务预算与核算 | △ | △ | △ | △ | △ | △ | ▲ |

8.4.2 ITSMS | 需求管理 | △ | △ | △ | △ | ▲ | △ | △ |

8.4.3 ITSMS | 能力管理 | △ | △ | △ |

| ▲ |

|

|

8.5ITSMS | 服务设计、建立和转换 | △ | △ | △ | △ | ▲ | △ | △ |

8.6ITSMS | 解决和完成 | △ | △ | △ | △ | ▲ | △ | △ |

8.7 ITSMS | 服务和保障 | △ | △ | △ | △ | ▲ | △ | △ |

9 | 绩效评价 |

|

|

|

|

|

| △ |

9.1 | 监视、测量、分析和评价 | ▲ | △ | ▲ | △ | △ | △ | △ |

9.2 | 内部审核 | ▲ | ▲ | △ | △ | △ | △ | △ |

9.3 | 管理评审 | ▲ | △ | △ | △ | △ | △ | △ |

9.4 ITSMS | 服务报告 |

|

|

|

| ▲ |

|

|

10 | 改进 |

|

|

|

|

|

| △ |

10.1 | 总则 | ▲ | △ | △ | △ | △ | △ | △ |

10.2 | 不符合及纠正措施 | △ | ▲ | △ | △ | △ | △ | △ |

10.3 | 持续改进 | ▲ | △ | △ | △ | △ | △ | △ |

附录 |

A.5 | 信息安全策略 |

|

|

|

|

|

|

|

A.5.1 | 信息安全/信息技术服务管理指导 | ▲ | △ | △ | △ | △ | △ | △ |

A.6 | 信息安全组织 |

|

|

|

|

|

|

|

A.6.1 | 内部组织 | ▲ | △ | ▲ | △ | △ | △ | △ |

A.6.2 | 移动设备和远程工作 | ▲ | △ | △ | △ | ▲ | △ | △ |

A.7 | 人力资源安全 |

|

|

|

|

|

|

|

A.7.1 | 任用前 | △ | △ | ▲ | △ | △ | △ | △ |

A.7.2 | 任用中 | △ | △ | ▲ | △ | △ | △ | △ |

A.7.3 | 任用的终止和变更 | △ | △ | ▲ | △ | △ | △ | △ |

A.8 | 资产管理 |

|

|

| △ |

|

| △ |

A.8.1 | 有关资产的责任 | △ | △ | ▲ | △ | ▲ | ▲ | ▲ |

A.8.2 | 信息分级 | △ | △ | ▲ | △ | ▲ | ▲ | ▲ |

A.8.3 | 介质处理 | △ | △ | ▲ | ▲ | ▲ | ▲ | ▲ |

A.9 | 访问控制 |

|

|

|

|

|

| △ |

A.9.1 | 访问控制的业务要求 | △ | △ | ▲ | △ | △ | △ | △ |

A.9.2 | 用户访问管理 | △ | △ | △ | ▲ | △ | △ | ▲ |

A.9.3 | 用户责任 | △ | △ | ▲ | ▲ | ▲ | ▲ | ▲ |

A.9.4 | 系统和应用访问控制 | △ | △ | ▲ | △ | ▲ | △ | ▲ |

A.10 | 密码 |

|

|

10.1 | 密码控制 | 删减 |

A.11 | 物理和环境安全 |

| △ |

|

|

|

| △ |

A.11.1 | 安全区域 | △ | △ | △ | ▲ | ▲ | ▲ | ▲ |

A.11.2 | 设备 | △ | △ | △ | ▲ | △ | △ | △ |

A.12 | 运行安全 |

| △ |

|

|

|

| △ |

A.12.1 | 运行规程和责任 | △ | △ | △ | ▲ | △ | △ | △ |

A.12.2 | 恶意软件防范 | △ | ▲ | ▲ | ▲ | ▲ | ▲ | ▲ |

A.12.3 | 备份 | △ | △ | △ | ▲ | ▲ | ▲ | △ |

A.12.4 | 日志和监视 | △ | △ | △ | ▲ | △ | △ | △ |

A.12.5 | 运行软件的控制 | △ | △ | △ | ▲ | △ | △ | △ |

A.12.6 | 技术方面的脆弱性管理 | △ | △ | △ | ▲ | △ | △ | △ |

A.12.7 | 信息系统审计的考虑 | △ | △ | △ | ▲ | △ | △ | △ |

A.13 | 通信安全 |

|

|

|

|

|

|

|

A.13.1 | 网络安全管理 | △ | △ | △ | ▲ | △ | △ | △ |

A.13.2 | 信息传输 | △ | △ | △ | ▲ | △ | △ | △ |

A.14 | 系统获取、开发和维护 |

|

|

|

|

|

| △ |

A.14.1.1 | 信息系统的安全要求分析和说明 | △ | △ | △ | ▲ | △ | △ | △ |

A.14.1.2 | 公共网络上应用服务的安全 | 删减 |

A.14.1.3 | 应用服务事务的保护 |

A.14.2 | 开发和支持过程中的安全 |

A.14.3 | 测试数据 |

|

|

| ▲ |

|

|

|

A.15 | 供应商关系 |

|

|

|

|

|

|

|

A.15.1 | 供应商关系中的信息安全 | △ | △ | △ | ▲ | △ |

| △ |

A.15.2 | 供应商服务交付管理 | △ | △ | △ | ▲ | △ |

| △ |

A.16 | 信息安全事件管理 |

|

|

|

|

|

|

|

A.16.1 | 信息安全事件的管理和改进 | △ | ▲ | △ | ▲ | △ | △ | △ |

A.17 | 业务连续性管理的信息安全方面 |

|

|

|

|

|

| △ |

A.17.1 | 信息安全的连续性 | △ | △ | △ | ▲ | △ | △ | △ |

A.17.2 | 冗余 | △ | △ | △ | ▲ | △ | △ | ▲ |

A.18 | 符合性 |

|

|

|

|

|

| △ |

A.18.1 | 符合法律和合同要求 | △ | ▲ | ▲ | △ | △ | △ | △ |

A.18.2 | 信息安全评审 | △ | ▲ | △ | △ | △ | △ | △ |